В рамках этого раздела мы будем рассматривать возможности для оптимизации администрирования в среде Active Directory. Основное внимание будет уделено инструментам и сценариям, которые помогут вам упростить работу с различными атрибутами и настройками. При помощи средств, таких как dsamsc и directorysearcher, можно управлять данными и параметрами объектов, обеспечивая безопасность и правильное функционирование системы.

Важным аспектом является работа с атрибутами и идентификацией объектов. Когда требуется выполнить модификацию или синхронизацию данных, вам понадобятся команды и параметры, позволяющие осуществить необходимые изменения. Например, использование утилиты с названием dsamsc даст вам возможность быстро и эффективно выполнять нужные задачи, а также настроить параметры, связанные с naming и samid.

Не менее важно иметь представление о том, как использовать различные инструменты и скрипты для администрирования. Например, вы можете применять приложенияmicrosoft и средства для работы с accesscontrolentries, чтобы управлять доступом и безопасностью данных. Неправильное использование этих инструментов может привести к проблемам, поэтому важно понимать, как правильно использовать каждое средство, а также следить за изменениями в атрибутах и настройках объектов.

- Вот план для вашей информационной статьи: Управление объектами Active Directory в сценарии Grant-ComputerJoinPermissionps1

- Основные принципы работы с Active Directory

- Основные операции с объектами в Active Directory

- Описание сценария Grant-ComputerJoinPermissionps1

- Шаги по настройке и выполнению сценария

- Этот план поможет вам структурировать статью описания управления объектами Active Directory, особенно в контексте конкретного сценария Grant-ComputerJoinPermissionps1.

- Вопрос-ответ:

- Как создать новый объект в Active Directory и какие параметры нужно указать?

- Как можно изменить атрибуты существующего объекта в Active Directory?

- Как удалить объект из Active Directory и что нужно учитывать при этом?

- Что такое Active Directory и как оно используется для управления объектами в сети?

Вот план для вашей информационной статьи: Управление объектами Active Directory в сценарии Grant-ComputerJoinPermissionps1

Сначала необходимо обеспечить, чтобы файл сценария был настроен корректно. В частности, требуется ввести правильные значения для переменных, таких как distinguishedName и password. При этом важно проверить, что все параметры и модификаторы соответствуют текущим требованиям. В случаях, когда требуется обработка большого числа компьютеров, используйте файл, который был предоставлен администратором или другой учетной записью с достаточными правами.

Перед выполнением сценария рекомендуется выполнить команду nslookup для проверки конфигурации сети и убедиться, что имя компьютера, например, computer1, правильно разрешается. Кроме того, проверка результатов с помощью activedirectoryscanner.exe может помочь убедиться в правильности синхронизации и настройки.

После выполнения сценария и применения изменений, не забудьте перезапустить соответствующие службы и проверить, что все настройки применены корректно. В случае необходимости внесите коррективы в параметры и повторите процесс. Это поможет избежать ошибок и обеспечить правильное функционирование всех компонентов системы.

Основные принципы работы с Active Directory

Эффективное взаимодействие с системой управления доменами требует понимания ключевых принципов, которые обеспечивают организацию и контроль над ресурсами сети. Основные инструменты и параметры, используемые для настройки и управления, включают различные атрибуты, роли и свойства, которые позволяют администраторам оптимизировать работу с ресурсами сети.

Каждому элементу, будь то пользователь, компьютер или группа, присваиваются уникальные идентификаторы, такие как samid и member, которые играют ключевую роль в процессе администрирования. Когда вы добавляете новый объект, он получает маркер, который отображается в среде управления и позволяет идентифицировать его в рамках домена.

Программные средства и инструменты, такие как ldifde и administration, используются для импорта и экспорта данных, что облегчает процесс обновления и миграции объектов. При настройке параметров, таких как accesscontrolentries или —disabled-computers, важно учитывать влияние этих настроек на доступ и безопасность ресурсов.

Процесс управления также включает проверку и изменение свойств объектов. Например, вы можете просмотреть и обновить значение атрибутов, таких как post и дата, что позволяет поддерживать актуальность информации. При необходимости использовать скрипты для автоматизации задач, таких как создание и модификация пользователей или групп.

Для глубокого анализа и контроля, используйте различные параметры и инструменты для работы с атрибутами и значениями. Обратите внимание на каждый шаг процесса и следите за результатами, чтобы обеспечить корректную настройку и функционирование системы управления ресурсами.

Основные операции с объектами в Active Directory

Для выполнения основных действий можно использовать различные инструменты и команды. Например, команда import-csv позволяет загружать данные из файлов в систему, что упрощает массовое создание или обновление учетных записей. В свою очередь, команды, связанные с RBAC (role-based access control), помогают назначать права и роли, что позволяет настроить доступ к ресурсам в соответствии с необходимыми требованиями.

Кроме того, для управления доменами и пользователями могут использоваться утилиты, такие как nslookup для проверки DNS-записей и winrm для удаленного управления. Понимание работы с accesscontrolentries и post позволяет настраивать и проверять разрешения, обеспечивая правильное функционирование системы.

| Операция | Описание | Инструменты |

|---|---|---|

| Создание учетной записи | Добавление новой записи пользователя в систему | import-csv, интерфейс администрирования |

| Настройка разрешений | Определение прав доступа для пользователей и групп | RBAC, команды управления доступом |

| Синхронизация данных | Обновление данных между различными системами | Синхронизационные службы, утилиты |

| Проверка DNS-записей | Анализ и проверка записей DNS | nslookup |

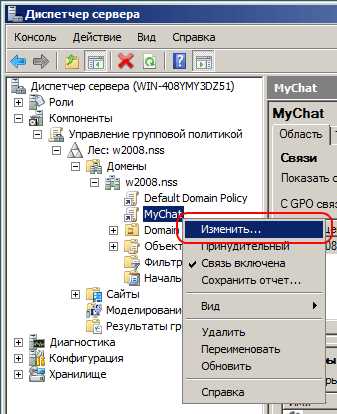

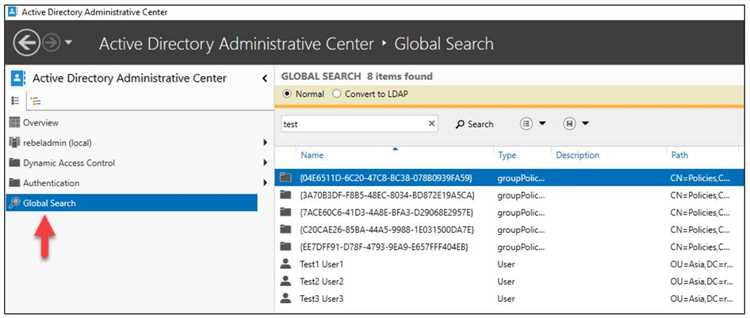

| Удаленное управление | Управление системой с другого компьютера | winrmСценарий Grant-ComputerJoinPermissionps1 В данном разделе мы рассмотрим сценарий Grant-ComputerJoinPermissionps1, который предназначен для настройки разрешений на присоединение компьютеров к домену в среде Active Directory. Этот инструмент особенно полезен для администраторов, необходимо обеспечить минимальные права на выполнение этой задачи в рамках безопасной конфигурации. Для начала необходимо создать соответствующие записи и учетные данные, которые будут использованы в процессе выполнения скрипта. Затем следует добавить необходимые разрешения с помощью специализированных ролей и групп Active Directory. Скрипт использует различные параметры и конфигурации для автоматизации процесса, обеспечивая удобный интерфейс для добавления новых компьютеров в доменную сеть. Важно учитывать все возможные случаи, включая ошибки и исключения, которые могут возникнуть в процессе выполнения. Для более глубокой настройки рекомендуется использовать инструменты, такие как adsiedit.msc, для управления записями Active Directory непосредственно через интерфейс. Конечная конфигурация компьютера, добавляемого в домен, зависит от специфики сценария и прав доступа, установленных администратором. Описание сценария Grant-ComputerJoinPermissionps1

Для успешного управления доступом компьютеров в среде Active Directory существует множество методов и инструментов. Один из таких методов – использование сценария Grant-ComputerJoinPermissionps1. Этот сценарий позволяет администраторам точно определять параметры доступа и применять их к компьютерам в домене, учитывая различные атрибуты и роли пользователей. При выполнении этого сценария важно учитывать основные настройки и параметры, которые применяются к компьютерам. Например, с помощью команды nslookup администратор может получить дополнительную информацию о компьютерах и их атрибутах, которые могут быть применены в процессе управления. В режиме администриро Шаги по настройке и выполнению сценарияВ начале процесса важно развернуть необходимые приложения и подключиться к локальной учетной записи на соответствующем компьютере. После этого можно приступать к изменению разрешений и применению минимальных параметров безопасности, чтобы обеспечить защиту от потенциальных хакерских атак. Для выполнения действий с объектами Active Directory можно использовать различные методы, включая интерфейс adsiedit.msc и скрипты PowerShell. Эти инструменты позволяют изменять параметры объектов, добавлять и управлять членством в группах и учетных записях. Давайте рассмотрим конкретные шаги по применению нужных изменений. В первую очередь, перейдите к нужному объекту в каталоге Active Directory и выберите соответствующий раздел для внесения изменений. Затем измените необходимые параметры, учитывая меры безопасности и требования к системе. Каждый этап выполнения сценария требует точного подхода и учета прав доступа к управлению. Поскольку операции могут затрагивать критические компоненты сетевой инфраструктуры, важно применять изменения с осторожностью и проверять их результаты с использованием журнала событий. В завершение, не забудьте сохранить все изменения и проверить их на корректность работы в целевой сре Этот план поможет вам структурировать статью описания управления объектами Active Directory, особенно в контексте конкретного сценария Grant-ComputerJoinPermissionps1.Для эффективного описания процесса управления доменными объектами важно учесть ключевые аспекты и детали. Ниже приведен план, который поможет вам организовать статью и освятить все необходимые моменты.

|